Реферат: Программы управления компьютерной сетью

Реферат: Программы управления компьютерной сетью

Так как управляемые устройства содержат наименьший общий знаменатель программного обеспечения управления, тяжесть управления ложится на NMS. Поэтому NMS обычно являются компьютерами калибра АРМ проектировщика, которые имеют быстродействующие центральные процессоры, мегапиксельные цветные устройства отображения, значительный объем памяти и достаточный объем диска. В любой управляемой сети может иметься одна или более NMS. NMS прогоняют прикладные программы сетевого управления, которые представляют информацию управления пользователям. Интерфейс пользователя обычно базируется на стандартизированном графическом интерфейсе пользователя (graphical user interface - GUI).

Сообщение между управляемыми устройствами и NMS регулируется протоколом сетевого управления. Стандартный протокол сети Internet, Network Management Framework, предполагает парадигму дистанционной отладки, когда управляемые устройства поддерживают значения ряда переменных и сообщают их по требованию в NMS. Например, управляемое устройство может отслеживать следующие параметры:

-число и состояние своих виртуальных цепей;

-число определенных видов полученных сообщений о неисправности;

-число байтов и пакетов, входящих и исходящих из данного устройства;

-максимальная длина очереди на выходе (для роутеров и других устройств объединения сетей);

-отправленные и принятые широковещательные сообщения;

-отказавшие и вновь появившиеся сетевые интерфейсы.

2 Модель управления сети ISO

Международная Организация по Стандартизации (ISO) внесла большой вклад в стандартизацию сетей. Модель управления сети этой организации является основным средством для понимания главных функций систем управления сети. Эта модель состоит из 5 концептуальных областей:

1. Управление эффективностью

2. Управление конфигурацией

3. Управление учетом использования ресурсов

4. Управление неисправностями

5. Управление защитой данных

2.1 Управление эффективностью

Цель управления эффективностью - измерение и обеспечение различных аспектов эффективности сети для того, чтобы межсетевая эффективность могла поддерживаться на приемлемом уровне. Примерами переменных эффективности, которые могли бы быть обеспечены, являются пропускная способность сети, время реакции пользователей и коэффициент использования линии.

Управление эффективностью включает несколько этапов:

1. Сбор информации об эффективности по тем переменным, которые представляют интерес для администраторов сети.

2. Анализ информации для определения нормальных (базовая строка) уровней.

3. Определение соответствующих порогов эффективности для каждой важной переменной таким образом, что превышение этих порогов указывает на наличие проблемы в сети, достойной внимания.

Управляемые объекты постоянно контролируют переменные эффективности. При превышении порога эффективности вырабатывается и посылается в NMS сигнал тревоги.

Каждый из описанных выше этапов является частью процесса установки реактивной системы. Если эффективность становится неприемлемой вследствие превышения установленного пользователем порога, система реагирует посылкой сообщения. Управление эффективностью позволяет также использовать проактивные методы. Например, при проектировании воздействия роста сети на показатели ее эффективности может быть использован имитатор сети. Такие имитаторы могут эффективно предупреждать администраторов о надвигающихся проблемах для того, чтобы можно было принять контрактивные меры.

2.2 Управление конфигурацией

Цель управления конфигурацией - контролирование информации о сете- вой и системной конфигурации для того, чтобы можно было отслеживать и управлять воздействием на работу сети различных версий аппаратных и программных элементов. Т.к. все аппаратные и программные элементы имеют эксплуатационные отклонения, погрешности, или то и другое вместе, которые могут влиять на работу сети, такая информация важна для поддержания гладкой работы сети.

Каждое устройство сети располагает разнообразной информацией о версиях, ассоциируемых с ним. Например, АРМ проектировщика может иметь следующую конфигурацию:

· Операционная система, Version 3.2

· Интерфейс Ethernet, Version 5.4

· Программное обеспечение TCP/IP, Version 2.0

· Программное обеспечение NetWare, Version 4.1

· Программное обеспечение NFS, Version 5.1

· Контроллер последовательных сообщений, Version 1.1

· Программное обеспечение Х.25, Version 1.0

· программное обеспечение SNMP, Version 3.1

Чтобы обеспечить легкий доступ, подсистемы управления конфигурацией хранят эту информацию в базе данных. Когда возникает какая-нибудь проблема, в этой базе данных может быть проведен поиск ключей, которые могли бы помочь решить эту проблему.

2.3 Управление учетом использования ресурсов

Цель управления учетом использования ресурсов - измерение параметров использования сети, чтобы можно было соответствующим образом регулировать ее использование индивидуальными или групповыми пользователями. Такое регулирование минимизирует число проблем в сети (т.к. ресурсы сети могут быть поделены исходя из возможностей источника) и максимизировать равнодоступность к сети для всех пользователей.

Как и для случая управления эффективностью, первым шагом к соответствующему управлению учетом использования ресурсов является измерение коэффициента использования всех важных сетевых ресурсов. Анализ результатов дает возможность понять текущую картину использования. В этой точке могут быть установлены доли пользования. Для достижения оптимальной практики получения доступа может потребоваться определенная коррекция. Начиная с этого момента, последующие измерения использования ресурсов могут выдавать информацию о выставленных счетах, наряду с информацией, использованной для оценки наличия равнодоступности и оптимального каоэффициента использования источника.

2.4 Управление неисправностями

Цель управления неисправностями - выявить, зафиксировать, уведомить пользователей и (в пределах возможного) автоматически устранить проблемы в сети с тем, чтобы эффективно поддерживать работу сети. Т.к. неисправности могут привести к простоям или недопустимой деградации сети, управление неисправностями, по всей вероятности, является наиболее широко используемым элементом модели управления сети ISO.

Управление неисправностями включает в себя несколько шагов:

1. Определение симптомов проблемы.

2. Изолирование проблемы.

3. Устранение проблемы.

4. Проверка устранения неисправности на всех важных подсистемах.

5. Регистрация обнаружения проблемы и ее решения.

2.5 Управление защитой данных

Цель управления защитой данных - контроль доступа к сетевым ресурсам в соответствии с местными руководящими принципами, чтобы сделать невозможными саботаж сети и доступ к чувствительной информации лицам, не имеющим соответствующего разрешения. Например, одна из подсистем управления защитой данных может контролировать регистрацию пользователей ресурса сети, отказывая в доступе тем, кто вводит коды доступа, не соответствующие установленным.

Подсистемы управления защитой данных работают путем разделения источников на санкционированные и несанкционированные области. Для некоторых пользователей доступ к любому источнику сети является несоответствующим. Такими пользователями, как правило, являются не члены компании. Для других пользователей сети (внутренних) несоответствующим является доступ к информации, исходящей из какого- либо отдельного отдела. Например, доступ к файлам о людских ресурсах является несоответствующим для любых пользователей, не принадлежащих к отделу управления людскими ресурсами (исключением может быть администраторский персонал).

Подсистемы управления защитой данных выполняют следующие функции:

· Идентифицируют чувствительные ресурсы сети (включая системы, файлы и другие объекты)

· Определяют отображения в виде карт между чувствительными источниками сети и набором пользователей

· Контролируют точки доступа к чувствительным ресурсам сети

· Регистрируют несоответствующий доступ к чувствительным ресурсам сети.

3 Топологии вычислительной сети

Перед тем, как приступить к описанию некоторых основных принципов управления сетью, необходимо познакомиться с основами построения сети.

3.1 Топология ЛВС по видам соединения

3.1.1 Топология типа звезда

Концепция топологии сети в виде звезды пришла из области больших ЭВМ, в которой головная машина получает и обрабатывает все данные с периферийных устройств как активный узел обработки данных. Этот принцип применяется в системах передачи данных, например, в электронной почте RELCOM. Вся информация между двумя периферийными рабочими местами проходит через центральный узел вычислительной сети.

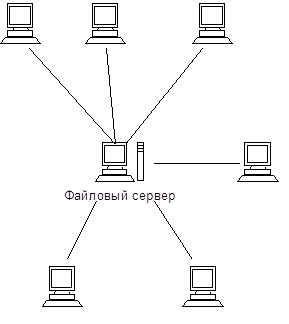

Рисунок 2 - Топология в виде звезды

Пропускная способность сети определяется вычислительной мощностью узла и гарантируется для каждой рабочей станции. Коллизий (столкновений) данных не возникает.

Кабельное соединение довольно простое, так как каждая рабочая станция связана с узлом. Затраты на прокладку кабелей высокие, особенно когда центральный узел географически расположен не в центре топологии.

Страницы: 1, 2, 3, 4, 5, 6, 7, 8